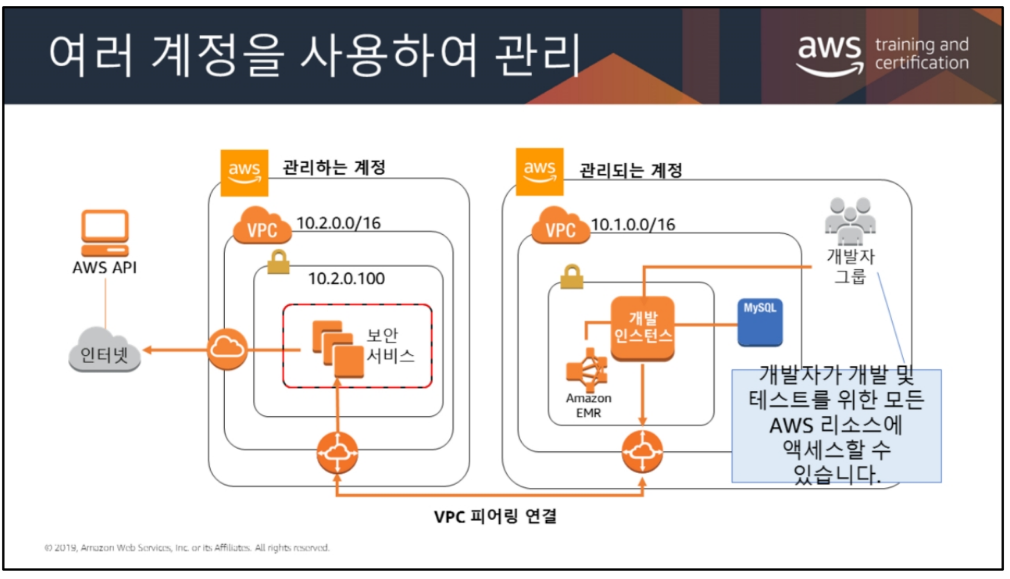

각각의 VPC를 소유한 여러 Account 혹은 Project를 Organization으로 통합하여 관리 할 수 있는 기반을 제공한다

https://aws.amazon.com/ko/solutions/implementations/aws-landing-zone/

Landing Zone | 구현 | AWS 솔루션

다중 계정 구조 AWS Organization 계정 AWS Landing Zone이 AWS Organizations 계정에 배포됩니다. 이 계정은 구성을 관리하고 AWS Landing Zone 관리형 계정에 액세스하는 데 사용됩니다. AWS Organizations 계정은 멤버

aws.amazon.com

AWS는 Landing zone 구성을 위한 백서 및 Cloud Formation을 Github에 공개하고 버전관리도 수행한다

또한 AWS의 서비스 중 Landing zone 관리를 위한 서비스인 Control tower도 제공한다

2020년 7월 기준 GCP는 Landing zone 형태의 서비스 구성에 어려운점이 많아 구성하지 않는것이 좋다

(Transit GW 같은 서비스가 없어 VPC Peering 구성해야 하는게 가장 큰듯)

AWS Landing zone은 Organization을 기반으로 각자의 용도가 분명한 Account들이 협업하는 구조이다

Organization의 Service Control Policy 정책에 따라 Account들이 관리 된다

각자의 용도가 분명한 Account 1개 에는 1개의 VPC 만 구성한다

크게 분류하면(Organization Unit 으로는...) Root, Core, Service 로 나눌 수 있다

Core에는 Shared, Network, Security 등의 Landing zone 주요 서비스들이 구성된다

Service에는 실제 고객의 인프라 자원들이 생성되는 곳이다

AWS Landing Zone 솔루션은 AWS Account Vending Machine(AVM) 제품을 배포하여 새로운 계정을 프로비저닝하고 자동으로 구성합니다. AVM은 AWS Single Sign-On(SSO)을 활용하여 사용자 계정 액세스를 관리합니다. 고객은 이 환경을 사용자 지정하여 Landing Zone 구성 및 업데이트 파이프라인을 통해 자체 계정 기준을 구현할 수 있습니다.

1. AWS Landing Zone 솔루션에는 4개의 계정과 AWS Service Catalog를 사용하여 배포할 수 있는 애드온 제품(예: Centralized Logging 솔루션, AWS Managed AD and Directory Connector for AWS SSO)이 포함됩니다.

*AWS Organization 계정

AWS Landing Zone이 AWS Organizations 계정에 배포됩니다. 이 계정은 구성을 관리하고 AWS Landing Zone 관리형 계정에 액세스하는 데 사용됩니다. AWS Organizations 계정은 멤버 계정을 생성하고 재정적으로 관리하는 기능을 제공합니다. AWS Landing Zone 구성 Amazon Simple Storage Service(Amazon S3) 버킷과 파이프라인, 계정 구성 StackSets, AWS Organizations 서비스 제어 정책(SCP), AWS Single Sign-On(SSO) 구성이 포함됩니다.

*로그 서비스 계정

공유 서비스 계정은 디렉터리 서비스와 같은 인프라 공유 서비스에 대한 참조입니다. 기본적으로 이 계정은 Account Vending Machine (AVM)으로 생성된 새로운 AWS 계정과 자동으로 피어링될 수 있는 공유된 Amazon Virtual Private Cloud(VPC)에서 AWS SSO 통합을 위한 AWS 관리형 Active Directory를 호스팅합니다.

*로그 아카이브 계정

로그 아카이브 계정에는 로그 아카이브 계정에 있는 모든 AWS CloudTrail 및 AWS Config 로그 파일의 사본을 저장하기 위한 중앙 Amazon S3 버킷이 있습니다.

*보안 계정

보안 계정은 모든 AWS Landing Zone 관리형 계정에 대한 감사자(읽기 전용) 및 관리자(전체 액세스) 교차 계정 역할을 생성합니다. 이 역할은 회사 보안 및 규정 준수 팀이 인시던트 발생 시 긴급 보안 작업을 감사하거나 수행하는 데 사용하는 것을 목적으로 합니다.

또한, 이 계정은 마스터 Amazon GuardDuty 계정으로 지정됩니다. 마스터 계정 사용자는 GuardDuty를 구성하고 자신의 계정 및 모든 멤버 계정에 대한 GuardDuty 결과를 확인할 수 있습니다.

2. Account Vending Machine(AVM)은 AWS Landing Zone 주요 구성 요소입니다. AVM은 AWS Service Catalog 제품으로 제공되는데, 고객이 계정 보안 기준으로 사전 구성된 OU(조직 단위)의 새 AWS 계정과 사전 정의된 네트워크를 생성합니다.

3. AWS 계정에 권한이 최소화된 개별 사용자 액세스를 제공하는 것은 AWS 계정 관리의 필수적이면서도 기본적인 구성 요소입니다. AWS Landing Zone 솔루션은 고객에게 사용자 및 그룹을 저장하는 2가지 옵션을 제공합니다.

4. AWS Landing Zone 솔루션은 루트 계정 로그인, 콘솔 로그인 실패, API 인증 실패, 계정 내 변경 사항(보안 그룹, 네트워크 ACL, Amazon VPC 게이트웨이, 피어링 연결, ClassicLink, Amazon EC2(Amazon Elastic Compute Cloud) 인스턴스 상태, 라지 Amazon EC2 인스턴스 상태, AWS CloudTrail, AWS Identity and Access Management(IAM) 정책, AWS Config 규칙 준수 상태)이 발생할 경우 알림을 전송하도록 Amazon CloudWatch 경보 및 이벤트를 구성합니다.

랜딩 영역은 보안 및 규정 준수 모범 사례를 기반으로하는 잘 설계된 다중 계정 AWS 환경입니다. AWS Control Tower는 자격 증명, 연동 액세스 및 계정 구조에 대한 모범 사례 청사진을 사용하여 새로운 랜딩 영역의 설정을 자동화합니다. 랜딩 존에서 자동으로 구현되는 블루 프린트의 몇 가지 예는 다음과 같습니다.

AWS Control Tower에서 설정 한 랜딩 존은 고객이 셀프 서비스 콘솔 경험을 통해 선택하는 필수 및 강력하게 권장되는 가드 레일 세트를 사용하여 관리되어 계정 및 구성이 정책을 준수하는지 확인합니다.

API Gateway

> 규모와 상관없이 REST(상태비저장) 및 WebSocket(상태저장) API를 생성, 게시, 유지하고 모니터링 및 보안하기 위한 AWS 서비스입니다

. 상태저장(Statful) : 서버가 클라이언트와의 통신 상태(state)를 계속 추적하며 이 상태 정보를 서비스 제공에 이용

. 상태비저장(Statless) : 클라이언트로부터 새로 도착한 명령문(request)에만 의존하여 서비스를 제공

* API란 : Application Program Interface

> 라이브러리에 접근하기 위한 규칙들을 정의한 것

운영체제와 응용프로그램 사이의 통신에 사용되는 언어나 메세지 형식

* REST API

> HTTP 통신 프로토콜을 이용해서 요청과 응답메세지를 주고 받는 것

Resource에 대해 GET,POST뿐만 아니라 PUT,DELETE 요청이 있고,

HTTP가 원래 stateless한 통신이기때문에, 헤더에 토큰을 설정해서 인증을 받음.

HTTP 통신을 기반으로 하기때문에 HTTP요청을 보낼 수 있는 모든 언어 및 환경에서 가능

- POST를 통해 해당 URI를 요청하면 리소스를 생성합니다.

- GET를 통해 해당 리소스를 조회합니다.

- PUT를 통해 해당 리소스를 수정합니다.

- DELETE를 통해 리소스를 삭제 합니다.

* URI(Uniform Resource Identifier) : 인터넷에 있는 자원을 나타내는 유일한 주소

* REST : Representational State Transfer

> 웹의 장점을 최대한 활용할 수 있는 아키텍쳐

AWS 백업/복구 아키텍쳐

> Snapshot 활용한 백업 및 복구

> Snapshot 백업본을 S3에 저장 시 3개의 AZ에 저장, 원격지 소산 구현

AWS DBMS 전환 지원 서비스

- AWS SCT(Schema Conversion Tool)

. 소스 데이터베이스의 스키마를 전환 대상 Amazon RDS instance와 호환되는 형식으로 자동 변환 가능

- AWS DMS(Database Migration Service)

. 동종 DBMS간 Migration, 이기종 DBMS간 Migration 지원

DNS 서버

- Name Server(Router53)을 미사용 시 LG CNS 운영팀의

Name Server 와 연동이 될 수 있도록 Endpoint를 CNAME 등록한다

- Public IP인 경우, A Record 등록을 통해서 한다

- LG*Net 내부 DNS를 Master DNS로 설정

* CNAME (Canonical Name) : 하나의 도메인에 다른 이름을 부여하는 방식. 도메인 이름의 또 다른 이름.alias ?

* A Record : Domain name에 하나의 IP 가 있음을 의미.

하나의 도메인(서비나 루트 포함)에 해당하는 IP주소의 값을 가지고 있음.

NAME TYPE VALUE

--------------------------------------------------

bar.example.com CNAME foo.example.com

foo.example.com A 192.0.2.23

* 인트라넷 또는 VPC 내부에서 Web 서비스 접속 시 내부 Web ELB 를 경유 하도록 DNS 설정

- LG*Net 외부 DNS -> 외부 Web ELB 도메인 네임 CNAME 등록

- LG*Net 내부 DNS -> 내부 Web ELB 도메인 네임 CNAME 등록

EC2 인스턴스의 EBS Volume에 대한 Snapshot 백업

- Volume 수준의 Snapshot 생성

- 첫번째 Snapshot은 전체볼륨에 대한 복사본,

이후 Snapshot은 마지막 Snapshot이후 변경된 디바이스의 블록만 저장하는 증분 백업

- S3에 백업 저장 시 3개의 AZ에 저장(소산)

EC2 인스턴스의 EBS Volume에 대한 Snapshot 복구

절차1:백업받은 Snapshot에서 Volume을 생성

절차2: Instance에서 기존 Volume의 umount

절차3: Instance에서 기존 Volume의 할당된 내역 제거

절차4: 신규 생성된 Volume을 Instance에 할당

절차5: 신규 Volume을 Instance에서 mount

EFS는 AZ 바깥에 위치함

NAT G/W : AZ 당 1개씩 구성

: 윈도우 업데이트 와 S3등 AWS Public 서비스 사용 목적

On-Premise와 AWS간 migration 전환

- Z-Converter나 CloudEndure 사용

1> Migration Manager 서버 URL 접속 (On-Premise 내부망에 구축)

2> On-Premise 운영서버에 Agent 설치

3> Cloud 데이터센터에 인스턴스 생성 후 Agent 설ㅊ

4> Migration 마법사를 통한 Migration 수행

5> Cloud 데이터센터에서 On-Premise 내부망으로 migration 가능(탈 Cloud 전략)

PROD와 DEV/QA분리는 SandBox 이용

RDS의 제약사항 확인 필요

. 파라미터 그룹을 통해서만 파라미터 조정이 가능.

. On-Premise환경과는 달리 변경할 수 없는 파라미터가 존재함.

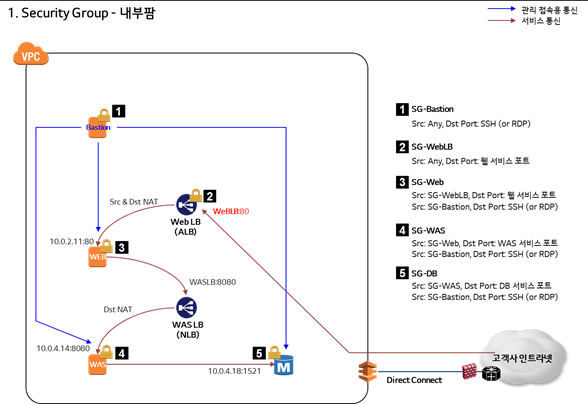

Security

* Security Group 제약사항 : SG당 Max 허용 Rule 60개 , stateful

> Allow만 설정가능, Statful이므로, outbound rule과 상관없이 inbound rule에 따름.

* ACL당 규칙목록은 inbound/outbound가 각각 최대 20개까지 지정 가능, stateless

> 상태 비저장이라 inbound rule과 outbound rule이 각각 적용됨

> Allow 와 deny설정 가능, default는 모두 deny

* VPC당 최대 ACL갯수는 200개

* Network ACL의 특징

서버 접근제어 : Bastion Host 사용

UTM

- Host based UTM (Agent 방식)

- 관문형 UTM

> 인스턴스의 N/W bandwidth 제한이 있음: 서비스의 부하집중으로 인한 N/W 성능 저하

VPC Endpoint : S3, dynamoDB,kinesiss,ecs 등 public service 연동시 권장

VPC 개발 / QA 환경

- 운영환경과 개발/QA 환경은 VPC를 분리하여 구성

- 운영환경과 동일 VPC 내에 Subnet분리하여 개발/QA 환경을

구성 시 운영팀과 협의

VPC Flow logs

- Flow log사용을 위해 아래 두가지 설정

> VPC Flow log를 위한 CloudWatch의 log group 생성

> 생성한 log group에 log stream을 사용할 수 있는 IAM role 권한 지정

표준 아키텍처상의 VPC flow log

- Flow logs가 VPC내의 cloudWatch에 저장 => logging VPC의 CloudWatch에 다시 저장(중복저장) : 감사에 활용

VPC 간 통신은 인트라넷을 경유하도록 구성

- VPC Peering : Routing 복잡성을 고려하여 5개 미만 일 경우 사용

- Transit gateway 사용을 권장

(DX연결 필요 시 Direct Connect Gateway 을 추가구성)

※ 현) Transit gateway가 Direct Connect Gateway기능 미 지원

VPN (Site to Site: DX 미구성)

- Customer Gateway 구성(VPN 연동할 장비 IP)

- Virtual Private Gateway 구성

- VPN 연결 생성

WAF - 운영팀에 관리 및 관제가 가능한 한 제품으로 선정하여 구성

WAS session Store Subnet

(WAS Auto Scaling)

> 일반적인 cache와 다르게 session store를 통해서 읽고 쓰는 형태

세션이 죽어도 세션 데이터가 session store에 남아있음

> Cache의 경우 세션이 끝날경우 session 정보도 끝남

AWS 아키텍쳐 교육 정리한 내용입니다.

교육을 듣지 않고, 아래 내용 만으로 이해하기 어려운 부분이 있을 수 있습니다.

교육 듣고 나서 정리하는 차원에서 편하게 읽으시면 됩니다.

잘못된 내용은 과감히 거르시고 읽으시면 됩니다.

>> 아 래 <<

--------------------------------------------------------------------

AWS architecure center --- 아키텍쳐 참고 가능 (https://aws.amazon.com/ko/architecture/)

aws quick starts -- 자동화된 표준 배포 (https://aws.amazon.com/ko/quickstart)

aws simple icon - 아키텍처 다이어그램 구축을 위해 설정된 공식 AWS 아이콘 (https://aws.amazon.com/ko/architecture/icons/)

--------------------------------------------------------------------

firefox - Console record for AWS (add-on)

- console 화면 녹화하여 그 결과를 JSON이나 YMAL 형태로 만들어 줌.

--------------------------------------------------------------------

WAF- 백서로 제공 됨. ( AWS Well-Architected Framework 한국어 기술 백서(PDF 버전)를 공개합니다.)

- 한글 버전은 영문버전 보다 1~1.5년 늦음.

AWS Well-Architected Tool

모든 AWS 고객이 Well-Architected 검토를 이용할 수 있도록 하기 위해 AWS Well-Architected Tool을 새롭게 선보입니다. 이 도구는 아키텍트와 담당 관리자가 AWS 솔루션스 아키텍트의 도움 없이도 언제든지 AWS 워크로드를 검토할 수 있도록 설계된 셀프 서비스 도구입니다.

보안

- IAM : 무료 서비스

. 자격증명연동 가능 : AD, IdP (자격 증명 공급자) 등...

. CloudTrail : 추적 가능성 활성화.. S3에 저장 가능.(버킷을 통해 접근)

S3에 object lock 기능제공(worm 기능 : write once read many)

안정성

- auto-scaling

비용최적화

- aws calculator

- aws cost explorer

- aws trusted advisor (standard, advance 두종류)

EBS 비용 청구 개념 : 초기 할당 공간에 대한 비용 청구

s3나 다른 스토리지는 사용하는 만큼 비용청구함.

운영우수성

- cloud watch

성능효율성

--------------------------------------

AWS 글로벌 인프라 3가지 기억해야 함.

1. 리전 : 인프라 위치를 지리적 대표 도시 이름으로 논리적으로 표현한 의미임. ex)서울리전, 도쿄리전

2. 가용영역 : 하나 이상의 데이터 센터로 구성, 별도의 지역에 별도의 시설별로 분리.

3. 엣지로케이션 : aws 4가지 기능제공

Route53 (DNS), Cloud Front (CDN), AWS Shield, AWS Web Application Firewall(WAF)

spot instance 요금제 : 시장가와 입찰가를 고려하여 요금 부여

가용영역 단위로 시장가가 결정됨.

단점 : 시장가가 입찰가보다 높아지면 instance를 회수함.

auto-scaling 시 on demand , spot 인스턴스 사용에 대한 우선순위 정할 수 있음.

.아래 아키텍처 다이어그램의 모든 구성요소를 이해할 수 있어야 함.

---------------------------------------------------

모듈 2.

S3 : 오브젝트 스토리지

내구성 : 견고성, 보안 99.999999999% 내구성 (파일 1만개를 천만년동안 보관할때, 1개 깨질 확률)

S3에 파일 업로드시 내부적으로 3복제 함.

이벤트 트리거 기능.

- 정적 웹 호스팅 가능

- 기본 버킷은 private이지만, public, 액세스 정책 가능함.

- 권한은 Json 파일 형태로 제어 가능

- 버전관리 기능은 디폴트는 비활성화 상태임.

- CORS(Cross-Origin Resource Sharing) 가능

S3에 인터넷을 통해 대량의 데이터를 보내야 하는데, 방법은?

1. 멀티파트 업로드 (병렬방식) 를 통해 해결..

2. S3 transfer acceleration (엣지 로케이션 이용)

; 엣지 로케이션 까지는 인터넷, 이 이후는 AWS 네트워크를 이용

3. AWS Snowball, Snowmobile 이용

비용추가 방식

. 저장공간 + 인터넷전송 (put, copy, post, list, get)

but S3로 수신하는것, 동일 리전 내 EC2 전송, Cloud Front전송 제외

S3 Glacier : 온프리미스 환경의 tape 으로 생각하면 됨.

데이터 조회 요청시 아카이브된 데이터를 S3에 풀어서 제공함.

S3 종류

. S3 Standard : 범용 (여러 가용영역에 여러 복제본으로 보관)

. S3 Standard IA : 자주는 아니지만 빠른 액세스

. S3 One zone IA : 자주 액세스하지 않는 재생성 가능한 데이터 (하나의 가용영역에 여러 복제본 으로 보관)

. S3 Glacier/Deep : 사용 가능한 가장 저렴한 스토리지 티어에 데이터 보관

리전선택

- 데이터 주권 및 규정 준수

- 사용자와 데이터간 근접성

- 서비스 및 기능 가용성

- 비용 효율성

사용자 데이터

; AMI에 포함되지 않은 사용자가 필요한 쉘 등 스크립트등..

; 최초 구성시 1회 수행됨.

메타 데이터

; 인스턴스 id, mac, ip등..

인스턴스 스토리지 : 호스트에 직접 연결된 스토리지, 휘발성 스토리지.

EC2 인스턴스를 stop/start시 host가 변경됨.

EBS 내구성은 99.999% 임. => 백업을 받아야 하는데, 스냅샷으로 수행되며, S3에 저장됨.

aws에서는 백업을 스냅샷으로 나타냄.

SSD 기반

- 범용 SSD

1GB당 3 IOPS 제공함.

if) app가 150 IOPS가 필요하면 최소함 50GB를 할당 받아야 함.(최대 3000 IOPS까지 지원됨)

- 프로비저닝된 IOPS SSD

필요한 IOPS를 직접수치로 지정함.

ex) 3만 IOPS로 지정을 해서 사용하려면 EC2 인스턴스도 높은 걸로 선택해야 함.

최대 64,000 IOPS 지원가능함.

HDD 기반

- 처리량 최적화 HDD

- 콜드 HDD

EBS 최적화 인스턴스

크레딧 : 항상 컴퓨팅 파워을 전부 사용하지 않기 때문에

적게 사용할때 크레딧을 모아두고, 컴퓨팅 파워가 부족할때 모아진

크레딧을 사용하게됨(버스트 기능)

패밀리에 따라 인스턴스 스토리지 가능한 것들이 있음.

T패밀리 : 크레딧 가능

C패밀리 : 크레딧 불가

H패밀리 인스턴스 스토리지 사용가능

온디맨드 인스턴스 : 리눅스와 우분투인 경우만 초단위 요금제, 나머지는 시간단위 요금제임

예약 인스턴스 : 3가지 선불제 요금제, 온디맨드 대비 최대 70% 저렴. 환불안됨. but 마켓플레이스에 판매 가능함.

if) 3년 약정으로 t2사용시 1년 후 t3가 나왔을경우 t3로 바꿀수 있다.

스팟 인스턴스 : 종료 2분전 공지. 시장가+입찰가로 가격책정됨. 시장가는 가용영역으로 결정됨. 스팟블록 가능 (1~6시간 가능)

전용 호스트 : 고객에게 하드웨어 가시성 제공

특정 벤터 소프트웨어 라이센스 사용시 고려시 사용

전용 인스턴스 : stop/start시 호스트는 변경됨.

stop -> 보류중 -> start 상태 변경시 보류중 상태에서 내부적으로 호스트 검색함.

사용자의 인스턴스 추적

- 대소문자 구분함.

모듈 4. 데이터베이스 계층 추가

관계형 데이터베이스

- RDS

- Redshift (DW, 병렬처리)

비관계형 데이터베이스

- DynamoDB (키:값, 데이터 크기에 관계없이 10ms 내 응답시간 보장, 사용자는 테이블만 정의하면 나머지는 모두 AWS에서 수행함. ex EC2, 스토리지등.. 모두 aws가 관리)

- ElastiCache

- Neptune (그래프 형식 DB)

Aurora - 16개 노드가 클러스터로 구성되어 제공됨. (1개의 마스터, 15개의 슬레이브로 구성)

DynamoDB 글로벌 테이블 :

DynamoDB 일관성 옵션

- 최종 일관성

- 강력한 일관성

ASW DMS (Database Migration Service)

; 온프레미스 - 클라우드간 데이터 이관 지원

데이터베이스가 너무 크거나, 연결이 느리거나, 개인정보 보호 및 보안 문제가 있을때는

AWS snowball edga 사용하여 이관

AWS SCT (Schema Conversion Tool)

; 기존 데이터 베이스 스키마를 이관

모듈 5: AWS에서의 네트워킹 1부

VPC는 AWS리전중 1개 리전에 배포

다중 VPC 및 복수 계정

- 다중 VPC 패턴

계정 한개에 여러 VPC를 생성하여 관리, 기본 5개 생성가능함.(soft limit)

만일 더 필요할경우 AWS에 요청하면 더 증설 가능함.

- 복수 계정 패턴

생성한 인프라를 다른 조직으로 이관 가능함.

VPC뿐만 아니라 다른 자원에 대해서도 limit이 존재하기 때문에 설계시 고려해야 함.

CIDR

10.0.0.0/16 = 10.0.0.0 에서 10.0.255.255 까지의모든 IP사용

AWS는 각 서브넷에서 5개의 IP주소를 예약하여 사용자가 사용불가함.

만일 서브넷을 10개로 만들면 50개의 IP를 사용하지 못함.

NAT 게이트웨이

퍼블릭 아웃바운드는 가능하나 인바운드 불가함.

ex) 패치가 필요할경우 사용

웹티어인스턴스를 퍼블릭 서브넷에 넣을수 있지만

AWS는퍼블릭서브넷에 배치된로드밸런서 뒷쪽의 프라이빗서브넷 내부에 이 인스턴스를배치할것을 권장함.

일부환경에서는 웹애플리케이션 인스턴스를 탄력적 IP에직접 연결해야하며(탄력적 IP를로드밸런서에연결할수있더라도), 그런경우웹 애플리케이션인스턴스는퍼블릭서브넷에있어야합니다. 로드밸런서는이후 모듈에서자세히다루기로하겠습니다. (AWS)

웹 애플리케이션을 프라이빗에 둘 경우 해당 정보가 사용자에게 공유 되지 않아

보안에 좋음.

서브넷 권장 사항

큰 크기로 서브넷 설정

차후 ip 부족시 VPC 를 재구성 해야함.

탄력적 IP 주소 (EIP)

EIP 는 고정해서 사용가능.

인스턴스간 이동 가능

보안그룹(Security-Group) 은 기본적으로 모든 인바인드 트래픽 차단 , 모든 아웃바운드 트래픽 허용 상태임.

네트워크 ACL (NACL)

; 보안그룹 보다 더 큰 범위의 보안임. (설정시 관리적 측면이 늘어남)

; 서브넷 경계의 방화벽

; 기본적으로 모든 인바인드/아웃바운드 허용되어 있음

다중보호 계층이 있는 인프라구조(p. 237)

가상 프라이빗 게이트웨이 (VGW)

; 온프레미스와 AWS 를 네트워크 연결 (VPN)

AWS Direct Connect(DX)

하이브리드 클라우드 아키텍쳐

; 데이터 보안등..컴플라이언스 충족을 위해.. 사용 고려.

; 빅뱅방식으로 클라우드 전환이 어려울 경우 사용 고려

비용절약을 위해, 주 회선은 DX로, 보조회선은 VGW로 구성하는것도 고려

VPC 피어링

; 1-1로만 구성 가능함.

; 타 계정, 다른 리전의 VPC와 피어링 가능

; IP 중복될 수 없음.

AWS 서비스는 기본적으로 확장성, 가용성, 내결합성 지원함.

VPC연결 - Transit Gateway

; 단일 게이트웨이로 최대 5000개의 VPC와 온프레미스 환경에 연결

네트워크에 흐르는 모든 트래픽의 허브 역할 담당

VPC 엔드포인트

; AWS를 벗어나지 않고, EC2인스턴스를 VPC 외부 서비스와 프라이빗하게 연결함.

; 동일한 리전에 있어야 함.

VPC 피어링 : VPC 간의 연결

VPC 엔드포인트 : VPC와 AWS 서비스간 연결

VPC 엔드포인트

- 게이트웨이 엔드포인트 - 라우팅 경로 거처서 접근

- 인터페이스 엔드포인트 - IP로 접근

EBL

. ALB

. NLB

가용영역당 50:50으로 분배함.

25:25 25:25 (가용영역 두군대에 2대씩 구성시 부하분산)

25:25 50 (가용영역 두군대중 1군대 서버 1대만 서비스 가능시 부하분산)

교착영역 로드 밸런스 기능을 활성화 하면 가용영역이 아니라,

사용가능한 인스턴스로 세션을 보냄

33:33:33

Connection Draining 기능 : 고객이등록해지한백엔드 인스턴스가등록해지되기전에진행중이던요청을먼저완료 (AWS)

Secutiry Group 도 추가적으로 구성가능함.

Route 53 라우팅 옵션

- 간단한 라운드 로빈

- 가중치 기반 라운드 로빈

- 지연 시간 기반 라우팅

- 상태확인 및 DNS 장애 조치

- 지리 위치 라우팅

- 트래픽 바이어스를 통한 지리근접 라우팅

- 다중 값 응답

모듈 7. IAM

AWS 계정 루트 사용자

- 리눅스의 root, 윈도우의 administartor 와 같음

IAM 사용자는 별도의 AWS 계정이 아니라 계정 내 사용자입니다.

기본적으로 주어진 권한은 없음.

리소스 기반 - AWS 서비스에 부여, 항상 인라인 정책임 (필요한 리소스를 하나하나 입력 해야 한다는 뜻)

자격 증명 기반 - IAM 보안 주체

IAM 정책시 NotResource는 여기에 정의된 항목만 제외한다는 뜻

IAM 역할

- 권한을 IAM 사용자 또는 그룹에 연결하지 않음.

- 권한을 역할에 연결하고 역할을 사용자 또는 서비스에 위임함.

Amazon Cognito

여러 AWS 계정을 사용하기 위한 전략

AWS Organizations

; 통합결제 가능

모듈 8. 탄력성, 고가용성 및 모니터링

Cost Explorer - 13개월 데이터를 참고하여 지출패턴 확인 (가계부같은 역할)

CloudWatch

; 리소스 지표 수집, 경보 생성, 트리거 가능

CloudTrail : 계정에서 이루어지는 모든 API 호출을 기록하고 지정된 S3버킷에 로그를 저장

S3에 object lock, glacier에는 vault lock 설정하여 위변조 방지

VPC flow log : 트래픽 흐름 세부 정보 캡쳐

Auto Scaling

- 예약 : 예측 가능한 워크로드에 적합 (야간 및 개발 테스트 인스턴스 종료)

- 동적 : ex) cpu 사용율 기반으로 조정

- 예측 : 기계학습 기반 조정

Auto scaling 구매 옵션 , 아래 옵셧을 섞어서 구성할 수 있음.

- 온디맨드

- 예약

- 스팟

auto scaling 최소 용량 기준은 ? 가용영역을 기준으로 설정

최대 용량은? 비용기준으로..

cpu 사용율이 50% 넘으면 인스턴스 1개 추가

지연시간이 ? 이상이면 인스턴스 2개 추가

이럴경우 동시 발생시 인스턴스 2개 이벤트 부터 수행됨.

if cpu 50% 1개 추가, 45% 1개 제외 이렇게 설정했을 경우

추가는 빠르게 지원되며, 제거는 천천히 됨.

핑퐁치는걸 방지하기 위해.

수명주기후크

정책이 발동되어도 세션정보/상태정보를 다른 DB나 저장공간에 옮긴후

인스턴스가 삭제 되도록 하는것. 최대 2시간 유보함.

SQLServer, Oracle은 Read replica 를 지원하지 않음.

Amazon RDS 확장시 : 가동중지 없이 스토리지를 늘릴 수 있지만, 인스턴스 유형을 변화하려면 가동 중지 시간이 필요함.

모듈 9. 자동화

AWS ColudFormation : AWS 리소스를 자동화된 방식으로 생성하고 구축 (JSON, YAML사용)

드리프트 감지 지원 : 기존에 만든 템플릿과 수작업으로 변경한 구성정보를 비교하여 다른점을 바로 감지함.

AWS Quick Start : AWS 클라우드에서 모범 표준 배포

AWS Systems Manager : 자동화된 구성 및 대규모 시스템의 지속적 관리가 가능한 기능의 집합

; AWS에서 뿐만 아니라 온프레미스 환경에서도 사용가능

AMI 에는 agent가 설치되어 별도 구성이 필요없지만, 온프레미스 환경에서 사용할려면 agent 구성을해야함.

- 명령실행, 유지관리 기간, 패치관리, 상태 관리자

Cloud Trail 서비스와 상태관리자와 연계하여 분석 진행가능함.

AWS OpsWorks

CloudFormation 관 OpsWorks 와 다른점은 CloudFormation 은 AWS 서비스만 자동 구성 관리 가능하지만, OpsWorks는 더 세부적인 것까지 설정가능함. 더 큰범위임.

두 서비스 같이 합쳐서 사용하여 구성가능함.

예) AWS CloudFormation 을 사용하여 인프라 (VPC, IAM 역할)를 구축하고 AWS OpsWorks를 사용하여 애플리케이션 게층을 배포함.

AWS Elastic Beanstalk

- 인프라를 프로비저닝 및 운영하고 사용자를 위해 애플리케이션 스택을 관리

모듈 10. 캐싱

무엇을 캐싱해야 하나? 자주 변경되지 않는 정적인 데이터 우선.

자주 액세스 하는 데이터

엣지캐싱 : CDN

Amazon Virtual Private Colud에서 Bring Your Own IP 공식 출시 발표

Amazon CloudFront

- Amazon의 글로벌 CDN

- 다중 계층 캐시와 광범위한 유연성으로 모든 전송 사례에 최적화

콘텐츠 만료 방법

- Time To Live (TTL)

. 기간고정, 고객이 설정

- 객체이름 변경

- 객체 무효화

모듈 11. 결합 해제된 아키텍쳐 구축

밀결합 <--> 소결합

Amazon Simple Queue Service(Amazon SQS) - 완전 관리형 서비스

대기열 유형

. 표준 대기열

. FIFO 대기열

Amazon Simple Notification Service(SNS)

; 클라우드에서 손쉽게 알림기능을 설정, 작동 및 전송할 수 있는 웹 서비스임.

SNS vs SQS

- 메시지 지속성 아니요 예

- 전송 메커니즘 푸시(수동적) 폴링(능동적)

- 생산자/소비자 게시/구독 송신/수신

- 배포 모델 일대다 일대일

모듈 12. 마이크로 서비스 및 서비리스 아키텍쳐

마이크로 서비스 (MSA)

; 잘 정의된 API를 통해 통신하는 독립서비스로 구성된 애플리케이션

컨테이너 서비스

Amazon Elastic Container(ECS)

- EC2 사용하기

- AWS Fargate - 완전 관리형 컨테이너 서비스 사용하기

서버리스 환경 구현

; 서버를 관리하지 않고, 앱과 서비스를 구축하고 실행

. AWS Lambda (최대 15분 수행가능)

완전 관리형 컴퓨팅 서비스

상태 비저장 코드실행

Lambda가 처리하는 작업

Lambda가 할 수 있는 작업

Amazon API Gateway

; 애플리케이션의 "현관" 역할을 하는 API를 생성할 수 있음.

; 캐싱역할도 수행함.

AWS Step Functions

; 시각적 워크플로를 사용한 마이크로서비스 조정

Lambda 에서 코드 수행을 더 빠르게 하기 위해 더 빠른 서버 선택 가능함.

- cpu가 아니라 메모리만으로 조정 가능함.(default 128MB, 최대 3GB 까지 가능함)

if. Lambda 를 15분 4회 연속사용하여 1시간 사용비용과 EC2 1시간 사용비용을 단순히 비교하면

Lambda가 더 비싸다.

모듈 13. RTO/RPO

S3 - 교차 리전 복제

Amazon RDS

Amazon DynamoDB

자동백업 수행해 주지만, 최대 35일만 보관됨.

자동백업이 회사정책을 만족하지 못하면 수동 백업을 설정해야 함.

AWS Storage Gateway

; AWS Storage Gateway는온프레미스소프트웨어어플라이언스를클라우드기반 스토리지와연결하여온프레미스 IT 환경과AWS 스토리지인프라간에 원활하면서도매우안전한통합을제공합니다. 이서비스를사용하면확장 가능하고비용효율적인스토리지인AWS 클라우드에데이터를안전하게저장할 수있습니다. Storage Gateway는기존애플리케이션과연동하는업계표준 스토리지프로토콜을지원하는동시에Amazon S3 또는Amazon Glacier에서 암호화된모든데이터를안전하게저장합니다.

AWS Storage Gateway를사용하면AWS 관리서비스를로컬로확장할수있습니다. 이서비스는Amazon CloudWatch, AWS CloudTrail, AWS KMS, AWS IAM 등과도 통합됩니다.

AWS Storage Gateway는파일, 볼륨및테이프라는 3가지스토리지인터페이스를 지원합니다. 각게이트웨이에서는 1가지유형의인터페이스를제공할수 있습니다.

파일게이트웨이를사용하면NFS 및SMB 파일프로토콜을사용하여Amazon S3에서객체를저장및검색할수있습니다. 파일게이트웨이를통해작성된 객체는 S3에서직접액세스할수있습니다.

(AWS)

AWS 기반 재해복구 사례

- 백업/복원

- 파일럿 라이트

- 완전 동작 저용량 스탠바이

- 다중 사이트 액티브-액티브

AWS와 연결해서 생각해보면 무슨 "보안 서비스"나 "방화벽" 같은 느낌이 들기도 하는데, 사실은 우리가 소위 말하는

"Gateway Server"에 가깝습니다. 아니면, "서버접근제어" 라고 해도 될 것 같구요.

아시다시피, Private Subnet에 배포된 instance의 경우 외부에서 접근이 차단이 되어 있어서, 운영자 입장에서 ssh로 접근할 방법이 없습니다. 이 경우 Bastion host를 구성해서 외부에서 ssh로 접근이 가능하도록 할 수 있습니다.

모든 private subnet에 있는 instance들을 Bastion host를 통해 접속하도록 설정 및 관리할 수 있습니다.

다만, 보안적으로 Bastion Host가 공격 당하면 내부 네트워크 전체가 위험해 질 수 있으므로, 관리를 잘 해야할 것 같습니다.

- Bastion Host는 Public Subnet에 위치하도록 EC2 Instance를 생성함.

- 외부 사용자들은 Bastion host를 통해 접속함

- 외부 사용자의 특정 IP만 허용하여 Bastion host에 접속 가능하도록 ACL과 Security Group을 설정

- Bastion host를 통해 Private Subnet에 있는 instance로 접속

AWS 공식 사이트에서의 특징을 몇가지 정리해보면

> 두 가용 영역에 걸쳐 있는 고가용성 아키텍쳐 구성

> Private subnet의 리소스에 대한 outbound 인터넷 access 허용하기 위한 NAT G/W (NAT G/W역할도 하나봅니다)

> EC2 auto scaling 그룹 구성

> Elastic IP 사용 (인터넷에서 접속이 되어야 하니 당연한거 같습니다)

> 세분화된 inbound access 제어를 위한 Security Group

Task를 flow에 따라 수행하도록 하는 부분은 같은데, 세부적인 내용을 살펴보면 약간 다른 부분이 있습니다.

완전관리형이냐 아니냐의 차이와 serverless환경에서 수행되느냐 , 모든 리전에서 서비스 하느냐

정도의 차이가 있는 것 같습니다.

SWF (Simple WorkFlow)

- 2012년 발표

- 모든 리전에서 서비스 제공

- Task 통합 관리할 때 세분화된 컨트롤 가능

- workflow를 배포 및 시작할 수 있는 host(EC2와 같은)가 필요함

- host의 위치는 상관없음(인터넷을 통해 통신 가능)

- 비관리형 서비스

- 사용자가 다루어야할 activity가 많은 대신 복잡해 질 수 있음(자유도 높음)

- 비교적 긴 사용시간이 필요한 경우 사용

Step Functions

- 2016년 발표

- 특정 리전에서만 서비스 제공

- 완전 관리형 서비스

- SWF에 비해 Task 통합관리시에 세분화된 컨트롤이 약함

- AWS Lamda functions을 이용해 배포되므로, 별도의 host 불필요

- 완전 관리형 서비스의 특성으로 인해 사용자 제어 측면에서는 어느정도 유연성이 떨어짐.

- 비교적 짧은 사용시간이 필요할 경우 사용

ElastiCache는 주로 DB의 처리 결과를 메모리에 저장했다가 다음 요청시에 저장된 결과를 반환함으로써, 애플리케이션을 빠르게 구동할 수 있게 해줍니다.

앞에서 설명드린 CloudFront와 컨셉만 보면 매우 비슷하죠? 캐싱기능이라는 점에서 유사성이 있긴 합니다. 물론, 사용하는 곳은 전혀 다르지만요... 아키텍쳐 설계 시 두가지를 함께 써서 설계를 하는 문제가 나올 수도...나왔을 수도 있습니다.^^;;;

ElastiCache는 인 메모리 캐시를 간편하게 배포,운영할 수 있도록 도와주는 AWS의 서비스입니다.

인 메모리 캐시는 일반적인 데이터베이스와는 다르게 데이터를 메모리에 올려놓고 사용한다고 하네요.

따라서, 상대적으로 느린 디스크 기반의 데어터 베이스가 아닌 메모리 캐시에서 정보를 검색하고 분석하기

때문에 처리량을 개선할 수 있고, 그로 인해 더욱 고성능의 서비스를 제공할 수 있습니다.

그리고, ElastiCache는 우리가 일반적으로 생각하는 캐싱과 달리, 캐시에도 쓰고, DB에도 함께 쓰는 방식이며, 읽을때만 캐시에서 읽어오는 구조라고 합니다. (흐름도를 그려야 할 경우에 주의가 필요해 보입니다)

아래 그림의 7번,8번 흐름도를 참고하시면 될 것 같네요.

ElastiCache는 현재 Memcached와 Redis 캐싱 엔진을 지원하고 있습니다.

두 캐싱엔진은 특성이 다르기때문에, 사용할 때 특성을 잘 알고 사용해야 합니다.

1. Memcached

> 클러스터 노드를 추가하여 용량을 증설할 수 있음

> 간단하게 처리할 때 주로 사용

> Memcached로 묶인 모든 서버는 동일한 가상 메모리 풀을 공유

> 분산 메모리 캐시를 적용하게 되므로, 캐싱을 통해 DB나 API호출에 대한 횟수를 줄일 수 있고,

이로 인해 부하를 줄일 수 있음.

2. Redis

> 클러스터 구성이 불가하며, 노드 추가로 인한 용량증설 효과를 볼 수 없음

> 스냅샷 생성과 Read Replica 기능 사용 가능

> Read Replica 마스터 캐시 노드의 Failover 기능(Read Replica 승격) 사용 가능

> Key-Value 저장방식이며, Value에는 일반적인 string외에 set,list,hash와 같은 집합형 데이터 구조를 지원

> 저장된 데이터에 대한 연산이나 추가 작업 가능

내용이 조금 복잡해 보일 수 있는데, 찾아보니 대부분의 경우에 Redis를 사용하는 것이 더 좋다고 하네요.

이부분은 아래 사이트에 잘 정리가 되어 있습니다.

http://blog.leekyoungil.com/?p=200

AWS 공식 홈페이지에서 정의하는 CloudFront에 대한 설명을 보시면....

Amazon CloudFront는 .html, .css, .js 및 이미지 파일과 같은 정적 및 동적 웹 콘텐츠를 사용자에게 더 빨리 배포하도록 지원하는 웹 서비스입니다.

CloudFront는 엣지 위치라고 하는 데이터 센터의 전 세계 네트워크를 통해 콘텐츠를 제공합니다. CloudFront를 통해 서비스하는 콘텐츠를 사용자가

요청하면 지연 시간이 가장 낮은 엣지 로케이션으로 라우팅되므로 콘텐츠 전송 성능이 뛰어납니다.

라고 되어 있습니다.

일반적으로 CDN(Contents Delivery Network)하고 동일한 개념으로 알려져 있습니다.

조금 풀어서 정리해보면, 아래와 같습니다.

1. 웹 콘텐츠(정적 및 동적 콘텐츠)를 사용자에게 빨리 배포하기 위한 서비스이다.

2. Edge location을 통해 서비스를 제공한다.

3. 사용자 요청시 가장 지연지간이 낮은 Edge location에서 서비스 한다.

일반적으로 웹 콘텐츠를 S3에 보관을 하게 됩니다. 다시말해서 CloudFront 와 S3 조합을 많이 사용하게 되죠.

다행히도, S3에서 CloudFront로 데이터 전송비용은 무료라고 하네요.(CloudFront 서비스가 무료라는 얘기는 아닙니다)

그럼, 동작 원리를 한번 보시죠...(AWS 공식 홈페이지에서 퍼왔습니다.)

위에 번호하고 아래 설명을 맵핑해서 보시면 됩니다.

먼저 CloudFront 를 구성한 후,

1. 사용자가 객체를 요청합니다.

2. DNS가 최적으로 서비스할 수 있는 CloudFront Edge-Location으로 요청을 라우팅합니다.

(위에서 설명드린대로, 가장 지연시간이 낮은 Edge-Location으로 라우팅합니다.)

3. 파일이 Edge-Location의 캐시에 있으면, CloudFront는 요청한 파일을 사용자에게 반환합니다.

파일이 없을 경우에는

3a. 오리진 서버에 파일 요청을 합니다.

3b. 오리진 서버는 파일을 Cloud Edge-Location으로 보냅니다.

3c. Edge-Location은 사용자에게 파일을 전달합니다.

> 다른 사용자가 동일한 파일을 요청할 경우 Edge-Location은 캐시에 있는 파일을 사용자에게 반환합니다. (1->2->3)

VPC간 연결 방법으로 가장 쉽게 생각할 수 있는 방법에는 VPC Peering 이 있습니다.

교육후기에 공유했듯이 VPC Peering을 할 경우 VPC의 IP대역대가 겹치면 안되고요,

Internet Gateway는 필요하지 않습니다.

Public N/W을 타지 않기때문에 인터넷망에서 발생할 수 있는 보안 이슈 및 DDOS로 인한 영향을

받지 않습니다.

다만, 아래와 같이 여러 VPC간 VPC peering을 사용할 경우 네트워크가 복잡해 질 수 있습니다.

이 경우 사용할 수 있는 것이 AWS Transit Gateway입니다.

아래와 같이 Transit Gateway를 사용하여 네트워킹 모델을 단순화 할 수 있습니다.

Transit Gateway는 다른 VPC들의 Hub가 되어 VPC간 통신 연계를 가능하게 해줍니다.

Resource Manager를 통해서 Transit Gateway를 타 계정에 공유해서 타 계정의 VPC와 연동도 가능합니다.

On-Premise에서는 Transit Gateway로의 접근은 VPN방식으로만 가능하며, 일부 리전에서만 Direcet connet를

지원한다고 하네요. (매우 중요)

AWS 공식 사이트에서 언급한 특징은 아래와 같습니다.

==================================================

다음은 VPC Transit Gateway에 대해 알아두어야 할 몇 가지 다른 사항입니다.

> AWS 통합 – Transit Gateway는 Amazon CloudWatch에 지표를 게시하고 VPC Flow Log 레코드를 생성합니다.

> VPN ECMP 지원 – VPN 연결에 대해 ECMP(Equal-Cost Multi-Path) 지원을 활성화할 수 있습니다. 여러 연결에서 동일한

CIDR 블록을 알리는 경우 트래픽이 해당 연결 간에 균등하게 분산됩니다.

> 라우팅 도메인 – 동일한 Transit Gateway에 여러 개의 라우팅 테이블을 사용하고, 연결별로 라우팅을 제어하는 데 이러한

라우팅 테이블을 사용할 수 있습니다. VPC 트래픽을 격리하거나 특정 VPC에서 별도의 점검 도메인으로

트래픽을 우회시킬 수 있습니다.

> 보안 – VPC 보안 그룹과 네트워크 ACL을 사용하여 온프레미스 네트워크 간의 트래픽 흐름을 제어할 수 있습니다.

> 요금 – Transit Gateway가 연결되어 있는 시간에 대한 시간당 요금과 GB당 데이터 처리 요금을 지불합니다.

> Direct Connect – 현재 AWS Direct Connect 지원 기능을 개발하는 중입니다.